网络安全的威胁以前所未有的速度迅速发展,这使网络安全比以往任何时候都更加关键。本周,我们发现了一个新的恶意软件,该软件通过误报浏览器更新和使用Windows实用程序来逃避检测的隐形网络攻击,以MACOS用户为目标。我们还将探索黑客如何使用隐藏的图像信标部署付款弹手,并发现最新的网络企业运动如何针对大型行业和国际公司。最后,我们将报道新闻,重点介绍最近违规的数据,影响了数千个 个人和组织通过 地球。

新的恶意软件FrigidStealer通过false浏览器更新目标macOS

网络安全研究人员已经确定了一个新的 恶意软件MacOS即FrigidStealer,他通过利用更新虚假浏览器的页面来迅速传播。恶意软件已交付 乘以兼容性y他可以在不同平台上攻击的地方,包括 Windows和Android。 根据结论,将此恶意软件与最近的广告系列联系起来是足够公平的。这些与安全有关的攻击 使用Web应用程序 通过鼓励用户下载有用的恶意费用,可能为用户系统提供截止日期。

根据信息来源,所谓的 小组威胁演员TA2726 在恶意软件的传播中发挥了重要作用。他是几个可疑网络犯罪组织的贩运系统(TDS),包括TA2727和TA569,它们分发了恶意软件socgholish(假updates)。这些恶意更新已伪装成作为导航器的合法更新 铬和边缘软件平台仅举几例,通过提供不同的个性化恶意软件来根据用户的活动设备及其位置来攻击用户。

2025年1月,该活动历史上感染了许多 MACOS系统迄今将用户重定向到错误的更新页面链接以下载FrigidStealer。基于GO的这种恶意软件使用AppleScript请求系统密码,获得高特权以窃取浏览器数据,Apple Notes和与加密货币有关的敏感识别信息。

海盗利用mavinject.exe逃脱了最近的网络攻击的检测

网络安全研究人员已经确定了一种利用A的秘密技术技术 Windows实用程序mavinject.exe,将恶意软件注入目标系统,同时成功地避免被现有检测机制捕获。据称,袭击是由最初针对的国家赞助的一组威胁 潜入防病毒计划 在整个攻击周期中保持其匿名性,以安装危险的有用负载。该攻击首先是通过一个下载程序来启动的,该程序同时下载了几个文件,其中包括false PDF文档。然后,恶意软件是通过合法的游戏应用程序的DLL DLL文件的流程,为远程访问注入了修改后的被盗门。

要注意的一件重要的事情是,恶意软件的关键功能是 检查安全过程的执行。最后,如果在此过程中检测到目标防病毒软件,则使用mavinject.exe来执行恶意代码。随着即将接近的最后阶段,恶意软件随后与 遥控服务器这使攻击者可以渗透数据,执行订单并保持稳定性。

专家指出,注射技术并不是全新的,但仍然有效抵抗过时的安全防御。背后的小组 Revivalstone运动将是审查并迭代地看到他的攻击方法 加强 网络安全专业人员从攻击机制时,强调需要 提高最终要点的安全性 因此,安全检查变得足够强大以应对先进的威胁。

隐形网络企业广告系列针对具有高级恶意软件的公司

网络安全研究人员最近揭示了 网络缩短运动 交替使用最近测试过的盗版恶意工具箱来针对制造,材料和能源公司。正如真实消息来源的关系所暗示的那样,这项称为Revivalstone的活动将被利用 SQL注入漏洞 在业务系统中,允许攻击者获得持续的距离访问和渗透关键数据。

这些恶意威胁参与者采用了多层方法。首先,他们用诸如中国斩波器和后面的网络壳损害了服务器,然后通过破坏托管服务提供商(MSP)来扩大其范围,同时渗透了几个组织。最新的恶意运动紧张局势利用了先进的逃生技术,加密更新和合法的数字证书 围绕安全防御。

在此攻击中部署的著名恶意软件的变体包括Deathlotus,Cunningpigeon和Winnkit,每个攻击都旨在访问被盗的门,网络拦截以及系统的处理。 引用Stonev5和法令 暗示这个恶意软件家族始终处于新兴和积极发展的阶段。对恶意软件的强大保护,包括威胁检测,安全和监视,是 减轻不断发展的威胁。

黑客使用图像标签部署隐形支付弹手

最近,网络犯罪分子秘密注射 付款泡沫 在 E-商务网站 使用恶意图像标签窃取敏感信用卡的详细信息。这种复杂的伪装恶意攻击 JavaScript代码 里面的信标

这 上面的方法 避免使用以相同方式用于此目的使用的传统恶意策略,以前,感染的代码直接注入了表单字段,这在执行代码的执行中造成了破坏,并且具有更高的风险以增加概率用户警报。如果使用WordPress网站使用类似的技术,我们刚刚绘制的攻击表仅仅是硬币的一侧,那么所谓的威胁参与者和团体只是在重要的插件中植入了截止日期,说明了重要的插件。

违反重大数据在最近的网络攻击中呈现敏感信息

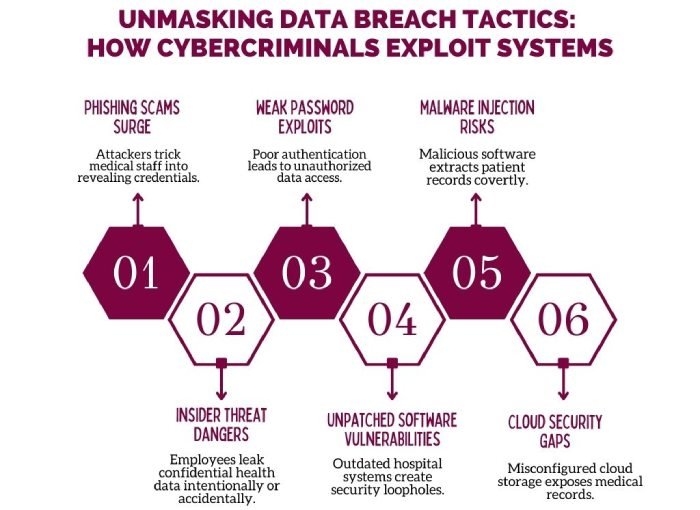

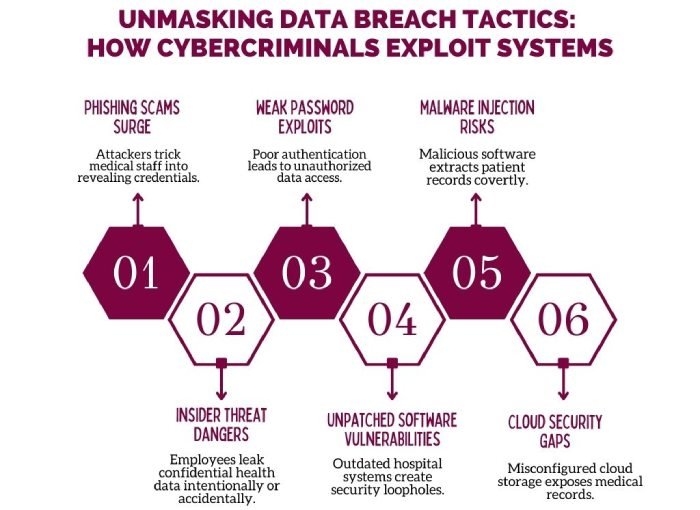

当今的数据违规攻击在网络批评世界中引起了人们的流行,并创造了更多的媒体。根据HIPAA研究人员的真实信息来源, 两次违反数据 一直是 最近确认并认可。安全攻击已暴露了敏感信息,包括用户IPI(个人个人信息)和医疗信息。那么他们用于恶意行为的威胁矢量是什么?恶意演员将通过利用现代侵入性策略,技术和方法来强烈绘制攻击关键系统。

正如新闻所暗示的那样,他们搭配了鲜艳的色彩,并对数百万数字产生了影响。据报道,该数据非法包含名称,社会保险号,驾驶执照和财务细节。目标当局已确认为受影响的人们提供免费的信用监视和保护身份盗窃的保护 其他安全措施 一直是 实施以停止未来事件。

在最近的另一起事件中,医疗服务提供商发现了未经授权访问其系统之间的访问 2月21日和2024年3月1日导致患者文件的潜在渗透。 显示的信息包括病历,财务数据和个人身份详细信息。尽管尚未发现滥用,但为预防措施扩展了信用监控服务。正如信息的来源所暗示的那样,官员们继续评估受影响的人的财务和病历的全部侵犯。