根据 Verizon 2023 数据泄露调查报告介于两者之间 75%和91% 有针对性的网络攻击从企业邮箱开始。随着此类统计数据每天成为头条新闻,组织正在努力应对日益增长的复杂网络攻击。企业邮箱是网络钓鱼和勒索软件攻击最常被利用的媒介之一。 传统的安全措施和技术显然无法抵御新时代的网络攻击。;这就是为什么最新的解决方案(例如零信任安全模型)似乎是强大的替代方案。

什么是企业邮箱的零信任安全模型?

零信任安全是一种新时代的网络安全概念,从根本上与“信任但验证方法。简而言之,零信任模型旨在允许合法企业邮箱,而不是试图识别和阻止非法企业邮箱。这种网络安全方法假设没有任何企业邮箱或发件人本质上是值得信赖的,无论其来源如何。这就是为什么它不断检查所有 企业邮箱交互的各个方面包括发件人身份、附件和链接。所有这一切都是使用先进的身份验证、加密和监控技术来完成的。

为什么采用零信任企业邮箱安全模型?

最近的研究表明 86.5% 的组织 已经实施了零信任安全的某些方面,但只有 2% 达到完全成熟。这种差异充分说明许多组织仍然没有专注于保护企业邮箱系统并且缺乏必要的功能。 资金和专家 致力于此。

通过采用零信任模型,消息传递系统不再仅仅根据其在网络中的位置而被认为是安全的。。相反,每一次互动,无论是 连接、消息或附件——实时审查、验证和监控。

强大的零信任企业邮箱安全模型的四个基本特征

有效的企业邮箱安全系统继承了它 四个重要特征–

邮箱认证

第一步是提供一种方法 检查真伪 来自企业邮箱发件人。这有助于确定企业邮箱是否是恶意的、未经授权的发件人发送的。这是使用 SPF、DKIM 和 DMARC 完成的。

双因素身份验证

双因素身份验证 (2FA) 通过添加以下内容使您的企业邮箱更加安全 额外的保护 不仅仅是简单的密码。这个额外的层使黑客更难访问您的企业邮箱,即使他们设法猜测您的密码。

2FA 使用三种类型的控件进行工作:

- 意识: 一些你知道的东西,比如 附加密码。

- 拥有:您拥有的东西,例如您的手机或生成代码(例如一次性密码)的安全设备。

- 固有:您独有的信息,例如您的指纹、脸部或眼睛,已使用验证 生物识别扫描仪或面部识别。

密码管理

密码管理工具对于安全地存储和组织密码至关重要。这些工具为每个帐户生成强大且唯一的密码,从而降低重复使用和漏洞的风险。它们会对您的凭据进行加密,保护它们免受黑客攻击,并自动填写登录信息,从而节省时间和精力。使用单个主密码来访问所有存储的密码,密码管理器 简化账户管理 同时增强安全性。

企业邮箱加密

企业邮箱加密可防止未经授权的人在发送企业邮箱时阅读您的企业邮箱。它的工作原理是将消息变成不可读的文本 使用特殊字符 这样只有预期的收件人才能阅读它。即使黑客拦截了企业邮箱,他们也无法理解它。

为您组织的企业邮箱基础设施创建零信任安全模型

零信任的基础是 三种认证协议– SPF、DKIM 和 DMARC。以下是其中每一项的工作原理:

FPS

SPF 是原始企业邮箱身份验证协议,域所有者必须指定哪些企业邮箱服务器被正式授权可以代表组织发送企业邮箱。从 SPF 记录中未列出的服务器发送的企业邮箱无法通过身份验证检查。在同一表格中,您必须指定如何 收件人邮箱 应该处理验证失败的企业邮箱。您可以选择“软故障”或“硬故障”。借助 SoftFail,从您的域发送的未经授权的企业邮箱会被收件人的邮箱标记为垃圾邮件。使用 HardFail,这些企业邮箱将被彻底拒绝并返回给发件人。

德基姆

DKIM 是一种安全协议,使用 密码学来确认 确保来自您域的企业邮箱在传输过程中保持不变。它将使用您的私钥生成的数字签名附加到企业邮箱标头。相应的公钥存储在您域的 DNS 中,允许接收服务器 检查企业邮箱的合法性 并确保其内容未被篡改。

DMARC

DMARC 确保 SPF 和 DKIM 身份验证结果与企业邮箱“发件人”标头中的发件人域相匹配。。域所有者在其 DNS 中设置 DMARC 记录,设置以下三个操作之一:无 (监控企业邮箱活动 无需干预)、隔离(将可疑企业邮箱发送到垃圾邮件)或拒绝(阻止未经授权的企业邮箱)。 DMARC 还生成报告以帮助域所有者跟踪和提高其企业邮箱安全性。

完成 SPF、DKIM 和 DMARC 实施后,开始集成以下内容:

建立安全措施基线

建立一个 安全措施基础扎实 涉及在每个阶段实施基本技术来保护企业邮箱及其内容。

- 加密可确保企业邮箱数据在传输过程中保持私密性,未经授权的各方无法读取。

- 恶意软件检测有助于在恶意附件或链接损坏系统之前识别并阻止它们。

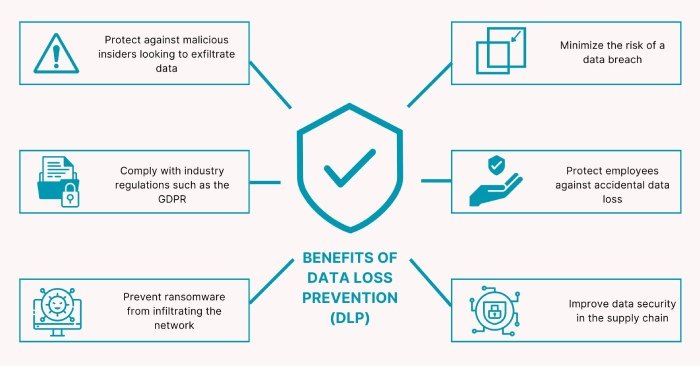

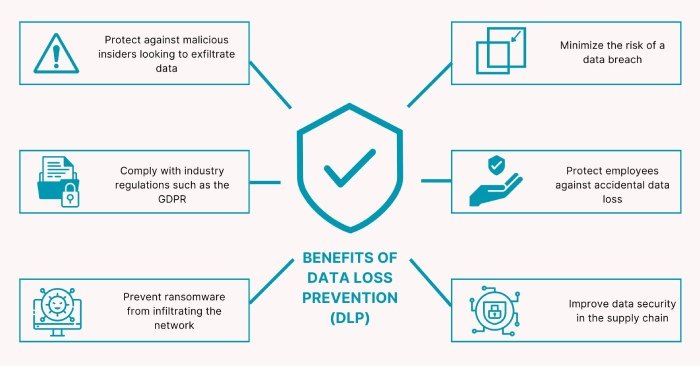

- 数据丢失防护 (DLP) 工具可监控并防止通过企业邮箱意外或故意泄露敏感信息。

- 最后,安全企业邮箱网关 (SEG) 充当屏障,扫描 传入和传出的企业邮箱 对于威胁、垃圾邮件和 违规行为。

这些技术共同提供了 坚实的起点 创建零信任企业邮箱安全框架,最大限度地减少漏洞,同时支持安全可靠的通信。

绘制交易流程

您需要做的下一件事是映射之间的所有交易流 内部和外部用户 这样您就可以确定用户需要哪些类型的访问以及限制哪些类型的访问。

设计零信任网络

零信任网络的架构假设恶意行为者可能已经有权访问网络,并且需要对每个请求进行严格验证。建议认真地将整个企业邮箱基础设施划分为 孤立的区域或部分 通过限制访问范围和遏制潜在的违规行为来加强安全性。

您可以根据内部和外部流量区域对其进行分段, 高附加值系统或通过 企业邮箱网关分段 和安全工具。

最后的想法

实施企业邮箱零信任安全模型不是一次性任务。构建完成后,您需要 不断监控 用于维护。如果您想开始使用此模板但没有 DMARC,那么 让我们帮助你。