DKIM使用 加密技术 以及帮助发件人服务器透明地签名企业邮箱的数字签名,以便收件人的服务器可以检查内容是否已更改。 DKIM对消息的消息非常敏感;即使发件人发送的内容与接收者收到的失败DKIM验证之间的丝毫差异。

要了解DKIM的工作原理,我们必须首先简要了解加密密钥是什么。

密码键是什么?

在网络安全的背景下,有一种称为对称加密的方法,其中用户选择密码并使用它运行一个 常规消息(清除文本) 一个 模糊版本(加密文本)。炒文本或编码信息只能由具有相同密码的人解码。

还有另一种称为不对称加密的方法。我这是一种高级方法,其中使用两个键,而不是单个键。一条消息被单键锁定,只能通过 第二键,反之亦然。其中一个钥匙是私人的(所有者秘密地保持他),另一个是公共的(公开共享)。

DKIM的工作方式意味着使用不对称加密方法。

DKIM如何工作?

DKIM使用不对称加密方法签署从您的领域发送的所有企业邮箱。这有助于确认没有恶意实体伪造了运输中企业邮箱的内容。如果更改了企业邮箱,则根据DMARC策略(垃圾邮件)标记或拒绝(拒绝)(隔离或拒绝)由域的所有者定义。

这是一个 逐步解释 一切都可以工作 –

生产DKIM键

庄园的所有者在密码上产生了一对公共钥匙和私人钥匙。这些可以使用OpenSSL或在线DKIM Generator工具生产。推荐的最小钥匙的大小为1024位,但即使被认为是低且违反的,因此比 2048位。

添加DKIM签名

每次从您的域发送企业邮箱时,发件人的消息服务器都会使用私钥使用DKIM签名签名。每个签名都有一个编码的摘要 元数据和企业邮箱的内容这使其与众不同。

企业邮箱验证

当收件人的消息服务器接收您的企业邮箱时,它会检查 域名和请求 DKIM记录上的DNS与之相对应。然后,他恢复了DKIM记录键,并使用它来检查签名。

验证和身份验证验证签名

签名的验证是通过解密签名并重新计算企业邮箱的标题和企业邮箱正文来完成的。如果计算出的切碎对应 解密签名DKIM通过;否则,它失败了,表明可能发生的更改。结果会根据垃圾邮件过滤器或DMARC策略影响企业邮箱的处理。

威胁行为者可以伪造DKIM签名吗?

好吧,dkim签名的设计为安全的密码,因此在正常情况下不会被宽恕。但是,仍然有潜在的手段恶意行为者可以滥用DKIM-的签名

私钥妥协

如果威胁演员可以访问您 私人dkim键他们可以锻造 合法的DKIM签名。这就是为什么建议经常旋转密钥的原因。因此,即使您的钥匙受到损害,威胁演员也不会长时间使用它。

头部注射攻击

一些消息服务器 消息已经签署。适当的消息服务器配置正在降低此风险。

规范化弱点

攻击者可以使用不实施的轻松典范来操纵企业邮箱的内容而不会破坏DKIM签名。某些实施也有问题,例如 其他空间或线路断路这导致了非自愿的解释。攻击者可以利用这一点,以巧妙地修改企业邮箱的内容而不会使DKIM签名无效。

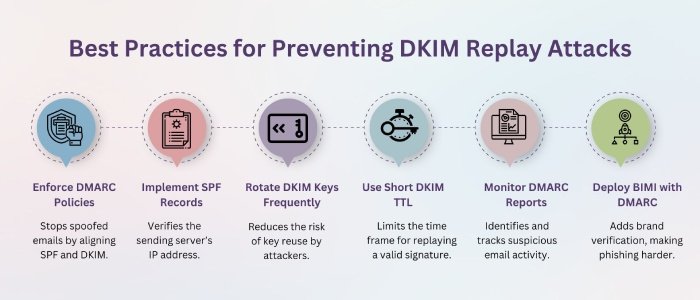

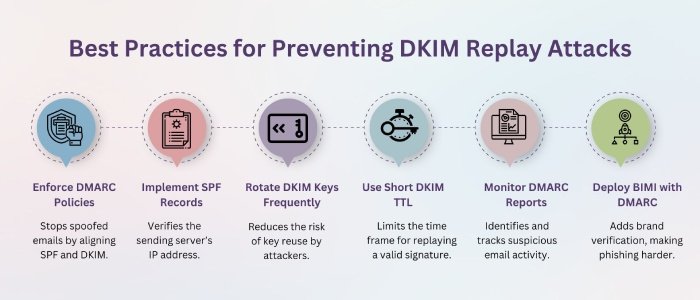

重播攻击

有时有效的DKIM签名会由坏演员传播和重复。如果使用此技术发送企业邮箱,它将通过DKIM检查,因为此协议无法使用 验证发送IP;它只需检查域的签名即可。为避免这种情况,请使用SPF和DMARC完成DMARC。

遗言

如果DKIM确实通过检查消息的真实性可以大大提高企业邮箱安全性,那么它不会提供360度防止网络钓鱼和企业邮箱篡夺的保护。 如果DKIM配置不正确或弱,则您的字段将容易受到剥削。有 加强保护,公司 应该采用强大的DKIM政策, 定期转动钥匙并将DKIM与SPF和DMARC相结合,进行尿布防御。

最后,企业邮箱安全性与最弱的链接一样强 – 正确配置的DKIM配置可以在预防欺诈和 保护品牌的声誉n。

这是 重要的是要积极主动 关于您的企业邮箱身份验证参数的审核,以确保网络犯罪分子不容易针对您的领域和品牌的声誉。